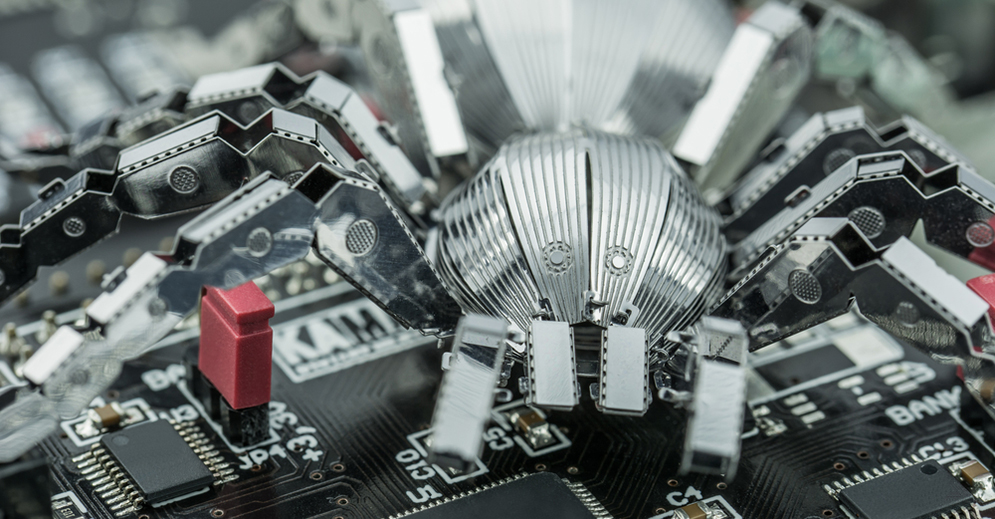

Empresas especializadas em segurança cibernética apresentaram recentemente estudos que apontam para o crescimento de ataques de ransomware. Pessoas físicas e jurídicas, montadoras, instituições financeiras, órgãos de governo e até hospitais estão entre os alvos dos criminosos nos últimos meses.

Se você ainda não sabe, ransomwares são tipos de softwares maliciosos capazes de criptografar dados ou bloquear a tela dos dispositivos contaminados. Os sequestradores só devolvem o acesso e as informações às vítimas mediante pagamento, na maior parte das vezes em bitcoin. Isso explica o termo “ransom”, resgate em inglês, na definição do golpe.

A ameaça tem sido tão recorrente que foi destaque no tradicional jornal norte-americano The New York Times. A reportagem apresenta números de um levantamento da Emsisoft que apontou que 205 mil empresas ao redor do mundo tiveram algum arquivo corrompido por ransomware em 2019 (aumento de 41% em relação ao ano anterior) e de um estudo da Coveware que afirma que o pagamento médio para “libertar” dispositivos alcançou US$ 84 mil no último trimestre de 2019, quase o dobro em relação ao trimestre anterior.

Outro relatório, este feito pela Sophos, consultou 200 organizações brasileiras e concluiu que 65% delas sofreram algum ataque de ransomware no ano passado, sendo que 36% conseguiram bloqueá-lo, mas 28% só recuperaram dados criptografados pagando o resgate – o custo somado nos resgates foi de R$ 2,55 milhões.

Especialistas acreditam que todos estes números devem ser bem maiores seja por falta de divulgação de dados, seja porque muitas vítimas pagam o resgate sem notificar as autoridades. “Qualquer coisa de valor que seja inteligente e conectada pode ser comprometida e depois mantida por criminosos em troca de resgate”, afirmou Steve Grobman, diretor de tecnologia da McAfee, ao The New York Times.

Nem hospitais escapam

Vamos a alguns casos confirmados publicamente de vítimas de ransomware? Nova Orleans, nos Estados Unidos, decretou estado de emergência após sofrer um ataque em grande escala no fim do ano passado. Conforme relatou o site da Forbes, “o departamento de T.I da cidade ordenou que todos os funcionários desligassem os computadores e se desconectassem do wi-fi. Todos os servidores da cidade também foram desligados, e os funcionários orientados a se desconectarem de qualquer um de seus dispositivos”.

Na mesma época, a Guarda Costeira norte-americana informou que um ransomware forçou uma instalação de transferência de carga a fechar por mais de 30 horas depois que os hackers assumiram o comando dos sistemas de controle industrial que monitoram a transferência de carga e os arquivos criptografados, essenciais para as operações do processo. A localização da instalação naval não foi revelada.

Na esfera privada, a Honda sofreu um ataque em junho que forçou algumas fábricas, inclusive no Brasil, a interromper as operações para garantir que os sistemas de controle de qualidade não estivessem comprometidos. A montadora japonesa afirmou que nenhum dado foi violado e que foi possível identificar “um impacto mínimo nos negócios”.

Hospitais, pasmem, também foram alvo de criminosos. Isso em meio à pandemia do novo coronavírus. Na Tchéquia (que é como a República Tcheca escolheu ser chamada), o Brno University Hospital foi obrigado a desligar toda a rede de computadores ao sofrer um ataque no dia 13 de março. Resultado: cirurgias tiveram que ser adiadas e pacientes foram direcionados a outro hospital da região. Em maio, autoridades romenas prenderam hackers acusados de também planejarem instalar ransomwares em sistemas de hospitais do país.

Por último, é importante ressaltar que não só grandes empresas são vítimas desta extorsão. Na reportagem do New York Times, a médica Shayla Kasel conta como teve que fechar sua clínica na Califórnia por causa de um ataque ransomware. Com a ajuda de especialistas, ela descobriu que nem se pagasse os US$ 50 mil exigidos pelos criminosos teria de volta todos os dados sequestrados. “A parte mais difícil foi, após 20 anos, dizer repentinamente aos meus pacientes: ‘sim, estou desistindo’. Foi uma decisão angustiante”, lamentou.

Pagar ou não pagar?

A maioria dos especialistas em segurança cibernética recomenda que não se pague o resgate no caso do ataque de ramsonwares. O principal motivo é que não dá para garantir que os criminosos vão cumprir a promessa de descriptografar os dados e restaurar o acesso ao dispositivo afetado – afinal, eles são criminosos. Há quem defenda também que o pagamento de resgate encoraja os hackers a seguirem aplicando o golpe. Também tem empresas que oferecem serviços que ajudam as vítimas a recuperarem parte do estrago.

Por outro lado, algumas grandes empresas e órgãos governamentais estão criando fundos de bitcoins ou contratando seguros de cibersegurança que cobrem ransomware para o caso de serem vítimas de um ataque do tipo. “Quase todo mundo diz que nunca pagaria o resgate, mas, quando a hora chega, dois em cada três vão pagar”, aposta Bryan Sartin, chefe de serviços globais de segurança da Verizon.

Sobre este dilema, o New York Times citou o caso da Southwire, uma das maiores fabricantes de fios e cabos elétricos do mundo. A empresa foi vítima de ransomware e se recusou a pagar o resgate. Em represália, os criminosos divulgaram dados sensíveis da empresa publicamente na internet. A Southwire, então, foi à Justiça para derrubaro site que hospedou os dados. Só que os criminosos migraram para outro endereço e soltaram ainda mais informações.

Como se proteger?

Infelizmente, ransomware é uma ameaça difícil de identificar. Hackers costumam passar meses examinando em segredo os sistemas de rede das possíveis vítimas em busca de brechas. O phishing é outra porta de entrada para que o golpe funcione.

Uma vez consumado o ataque, os criminosos usam plataformas de mensagens anônimas, bitcoins e outras tecnologias que permitem que eles se comuniquem e transacionem com as vítimas sem serem rastreados.

Segundo especialistas ouvidos pelo New York Times, o esquema de ransomware evoluiu a ponto de criminosos já contarem com centros de atendimento ao cliente para negociar pagamento do resgate com as vítimas. Os dados e acessos obtidos nos ataques também são bens valiosos nos mercados da deepweb. Para completar, novos tipos de ransomwares são criados com frequência – como o Snake e o Tycoon, para citar só dois exemplos recentes.

Portanto, para encerrar, aqui vão algumas dicas para evitar ser mais uma vítima dos ataques de ransomware:

- Usar um software de segurança e mantê-lo sempre atualizado

- Fazer regularmente um backup de dados (tendo pelo menos um backup offline se possível)

- Só baixar arquivos de sites confiáveis

- Orientar a equipe, no caso de empresas, sobre os riscos do phishing e de utilizar senhas fracas

- Cadastrar múltiplos fatores de autenticação

- Contratar uma solução de segurança externa

- Não clicar em links enviados por e-mail, aplicativos e redes sociais